Endüstriyel sistemler daha önce de hedef alınmış olsa da ilk kez bir solucan endüstriyel sistemleri gizlice gözetliyor ve yeniden programlayabiliyor. Stuxnet için söylenebilecek bir şey varsa o da ilk kez bir SCADA platformunun hedef almaya değer bulunması. Gerçekleştirecek teknoloji mevcuttu ancak buna yönlendirecek bir motivasyon yoktu.

Stuxnet’in hedefi halihazırda piyasa da bulunan virüsler gibi banka veya online oyun hesap bilgilerinin çalınması, DDOS saldırıları gerçekleştirmek veya spam mail atabilmek için zombi bilgisayar ordusu kurmak ve kiralamak değil. Bunların hepsinden farklı olarak; su kaynakları, petrol platformları, enerji santralleri ve diğer sanayi tesislerinin kontrolü için kullanılan SCADA (Siemens supervisory control and data acquisition) sistemlerini ele geçirip fiziksel kontrol sistemlerinin çalışmasını değiştirmek.

Stuxnet bulaşma yolları :

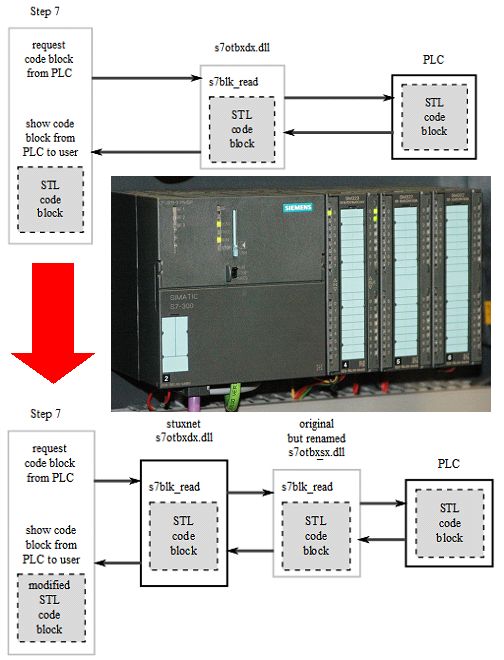

Stuxnet eğer bulaştığı bilgisayarda bir SCADA sistemi mevcutsa ilk önce mevcut projelerin kod ve dizaynlarını çalmaya çalışıyor, onun dışında asıl ilginç olan nokta ise stuxnet’in programlama yazılım ara yüzü vasıtasıyla PLC’lere (Programmable Logic Controllers) kendi kodlarını yüklemesi. Ayrıca yüklenen bu kodlar, stuxnet’in bulaşmış olduğu bir bilgisayardan PLC’lerdeki bütün kodlar incelenmek istendiğinde dahi görülemiyor. Böylelikle stuxnet PLC lere enjekte edilen kodları saklayabilen bilinen ilk rootkit unvanına da sahip oluyor.

Stuxnet eğer bulaştığı bilgisayarda bir SCADA sistemi mevcutsa ilk önce mevcut projelerin kod ve dizaynlarını çalmaya çalışıyor, onun dışında asıl ilginç olan nokta ise stuxnet’in programlama yazılım ara yüzü vasıtasıyla PLC’lere (Programmable Logic Controllers) kendi kodlarını yüklemesi. Ayrıca yüklenen bu kodlar, stuxnet’in bulaşmış olduğu bir bilgisayardan PLC’lerdeki bütün kodlar incelenmek istendiğinde dahi görülemiyor. Böylelikle stuxnet PLC lere enjekte edilen kodları saklayabilen bilinen ilk rootkit unvanına da sahip oluyor.

Stuxnet’in Siemens PLC ile Step 7 yazılımı arasındaki haberleşmeyi modifiye etmesi :

Stuxnet’ten iki ders çıkarılabilir. Bu olay Stuxnet’in hedef aldığı sistemlere benzer endüstriyel kontrol sistemleri için bir uyarı olmalı. Stuxnet iyi korunmayan sistemleri hedef aldı. Bu sistemler dahili ağda yer aldığı için harici ağın korunması yeterli görülmüş olabilir. Ancak bir ağ en zayıf halkası kadar sağlamdır. Bu nedenle endüstriyel kontrol sistemlerinin parçası olan bilgisayarlar ve ağlar her düzeyde güçlendirilmelidir. Adobe Flash oynatıcı ve Adobe Reader gibi 3. parti yazılımların, eğer sistemden kaldırılamıyorsa, her zaman güncel tutulması gerekir. Hatta USB bellek gibi taşınabilir cihazlardan gelebilecek saldırılar da göz önünde bulundurularak önlem alınmalıdır. Fakat bu çalışmaların çabuk, kolay ve masrafsız olması pek mümkün görünmüyor.

Endüstriyel güvenlik için lider çözümler sunan Hirschmann ve Tofino Security beraber çalışarak sistemlerin güvenirliği ve korunabilirliğini arttırmak için EAGLE Tofino Security adlı ürünü geliştirdiler.

Stuxnet, herhangi bir kontrol sistemindeki bilgisayarlara bulaşabilen kompleks ve agresif bir bilgisayar solucanıdır. Her ne kadar Sisemens ürün kullanıcıları bu kritik durumu engellemeye çalışsa da diğer sistem ve donanımlarda rahatça etkilenebilmektedir. Kontrol ağlarındaki Stuxnet’in yayılımını engellemek için en önemli adım güvenilir, etkin ve güvenlikli endüstriyel sistemler kurmaktır. Eagle Tofino güvenlik çözümleri ile endüstriyel ağınıza kazayla veya kötü niyetli saldırı gibi tüm yöntemlere karşı sisteminizi koruma altına alabilir ve sisteminizi Stuxnet gibi virüsülerden etkilenmemesini sağlayabilirsiniz.

Stuxnet, herhangi bir kontrol sistemindeki bilgisayarlara bulaşabilen kompleks ve agresif bir bilgisayar solucanıdır. Her ne kadar Sisemens ürün kullanıcıları bu kritik durumu engellemeye çalışsa da diğer sistem ve donanımlarda rahatça etkilenebilmektedir. Kontrol ağlarındaki Stuxnet’in yayılımını engellemek için en önemli adım güvenilir, etkin ve güvenlikli endüstriyel sistemler kurmaktır. Eagle Tofino güvenlik çözümleri ile endüstriyel ağınıza kazayla veya kötü niyetli saldırı gibi tüm yöntemlere karşı sisteminizi koruma altına alabilir ve sisteminizi Stuxnet gibi virüsülerden etkilenmemesini sağlayabilirsiniz.

Stuxnet’in operasyon bölgelerine uygulanmış hali :

İlk Yorum Sizden Gelsin